Mientras algunos la utilizan para obtener respuestas rápidas y a modo de recreación, otros buscan la manera de minimizar su presencia en la aplicación.

Todos los recaudos para cuidar tu seguridad en las redes sociales.

Tecnología25 de junio de 2024

Existen diversos modelos de estafas en la red social Instagram mediante los cuales los cibercriminales buscan víctimas para obtener algún tipo de rédito económico y/o acceso a su información confidencial. En este contexto, estos son algunos recaudos que debés tener y claves para identificar su veracidad.

– Seguidores falsos: a veces se usan los denominados “bots” para acrecentar el número de seguidores, pero que en definitiva no son personas reales. No se trata de usuarios activos ni participativos y la información que presentan es apócrifa.

En la actualidad, miles de aplicaciones móviles y páginas ofrecen este servicio para aparentar que una cuenta tiene muchos followers. Para chequear la legitimidad de los seguidores, hay diversas herramientas disponibles como FakeCheck, HypeAuditor y también InBeat, entre tantas otras, indica ESET, una compañía de software especializada en ciberseguridad.

– Nombres similares a cuentas verificadas (logo incluido): se crean cuentas con nombres muy similares a las verificadas, que hasta incluyen el logo de la marca elegida. Recientemente, diversas entidades bancarias vieron suplantada su identidad a través de falsos perfiles en redes sociales, y hasta personas particulares han visto sus cuentas clonadas.

Una de las herramientas más usadas es el scrapping, que monitorea los comentarios y otra actividad de un perfil seleccionado (oficial y real). El objetivo es contactar a quien dejó un comentario, haciéndose pasar por la cuenta verdadera mediante un mensaje directo y la solicitud de un número de WhatsApp para comunicarse y ayudarla con su consulta.

El propósito de este engaño es muchas veces obtener información confidencial de la víctima, para después llevar a cabo una estafa telefónica y sacar algún provecho económico. Es prioritario verificar que el mensaje recibido sea de una cuenta verificada (tilde azul) y, aunque sea la oficial, nunca brindar datos confidenciales como claves bancarias, tokens o códigos de seguridad de la tarjeta de crédito o débito.

– Pocos seguidores pero muchos seguidos: las cuentas falsas, muchas veces, tienen una cantidad muy baja de seguidores y siguen a un número muy considerable de cuentas. Este desequilibrio suele indicar que compran seguidores o son cuentas creadas por bots.

No en todos los casos se trata de una cuenta falsa, sino que hay algunas cuentas reales que se valen de esta técnica para aumentar sus seguidores. De todas maneras, siempre es un buen punto a tener en cuenta.

– Se contactan ofreciendo un beneficio demasiado bueno: es frecuente que se valgan de beneficios exclusivos o premios demasiado buenos para ser verdad y así intentar encontrar nuevas víctimas. Para recibir el supuesto premio, la persona debe brindar sus datos personales y hasta, en algunos casos, entregar dinero. El engaño también puede incluir que reciba un link a una plataforma de pago falsa que permite al ciberdelincuente obtener los datos de la tarjeta de crédito.

Otro alarma a tener en cuenta es la inmediatez: es decir, cuando el supuesto beneficio es “solo por tiempo limitado”. Los ciberatacantes tienen muy en cuenta que ante situaciones de presión, la atención a las señales de alerta suelen disminuir.

FUENTE: NEXOFIN

Mientras algunos la utilizan para obtener respuestas rápidas y a modo de recreación, otros buscan la manera de minimizar su presencia en la aplicación.

Esta actualización transformará la dinámica de las charlas múltiples, donde muchas veces los temas se superponen y resulta complicado seguir cada conversación.

Cargar al 100% o dejar que llegue a menos del 15% daña la batería. Los expertos recomiendan mantenerla entre el 20 y el 80%.

Un grupo de científicos desarrolló un modelo de IA que analiza señales eléctricas del corazón para anticipar un posible infarto hasta 10 horas antes de que ocurra. El sistema promete revolucionar la medicina preventiva.

WhatsApp permite una serie de configuraciones que aumentan la privacidad y reducen interrupciones. Seguí estos pasos para usar la app sin parecer conectado.

Muchas personas tienen como costumbre cargar su dispositivo mientras duermen. Qué dicen los expertos.

Es importante disponer de suficiente almacenamiento para que la app funcione correctamente.

Luego de que diferentes plataformas comenzaran a incluir anuncios parecía que no quedaba ningún sitio por ser invadido.

En el marco del Programa de Capacitaciones en Oficios que el Gobierno de San Carlos Centro desarrolla de manera ininterrumpida, comienza el dictado de cursos, seminarios y jornadas de capacitación, formación y/o actualización relacionados a la Gastronomía, en las Dependencias Municipales de la Peña del Tango “Ronald Valentino” (Pte. Perón 752).

El Empresario Daniel Alonso solicitó un espacio en nuestro medio de comunicación para comentar la situación que está atravesando.

Falleció hoy viernes 11 de julio en San Carlos Centro a la edad de 75 años, la Señora Rita Ofelia Tántera de Albrecht.

Falleció hoy Domingo 13 de Julio en San Carlos Centro a la edad de 79 años, el Señor Alberto Antonio Del Barco.

El próximo fin de semana largo en Argentina será en agosto, gracias a un día no laborable con fines turísticos. Cuándo cae, quiénes lo pueden aprovechar y qué feriados quedan en 2025.

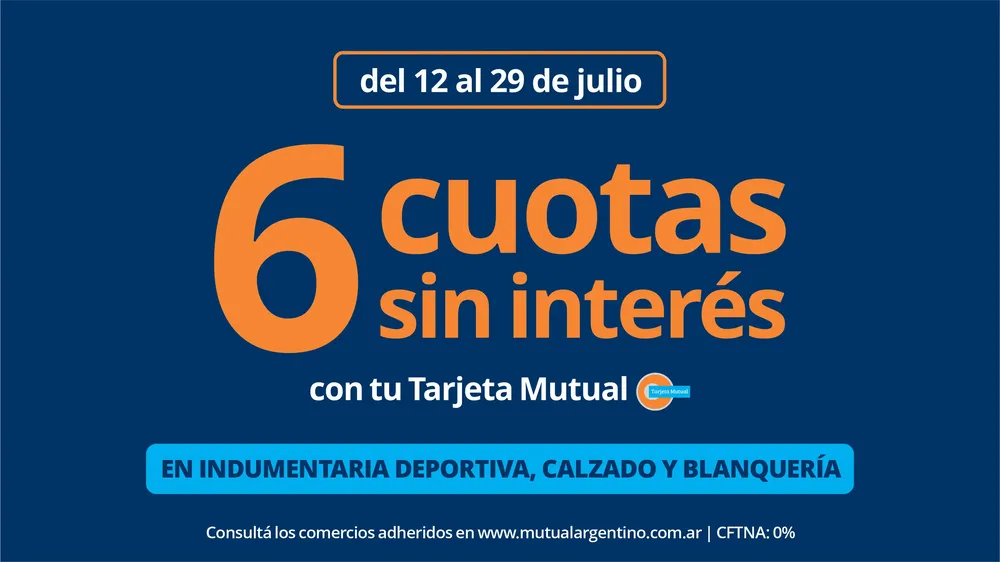

Del 12 al 29 de julio, los titulares de Tarjeta Mutual pueden aprovechar una promoción especial en rubros seleccionados. Conocé todos los detalles y empezá a elegir lo que necesitás.

Fue este lunes, en la sede de la Legislatura, en la ciudad capital, en el marco de la apertura oficial de la Convención Reformadora que sesionará para modificar parcialmente y modernizar la Carta Magna provincial vigente desde 1962.

El sábado 26 de julio se realizará un Taller Grupal y Presencial de Constelaciones Familiares a las 15:00 horas, en el Club de Leones ubicado en Tomás Lubary 749 de la ciudad de San Carlos Centro.

Mientras algunos la utilizan para obtener respuestas rápidas y a modo de recreación, otros buscan la manera de minimizar su presencia en la aplicación.

Por seguridad vial, marcan ingresos a las trazas bajo jurisdicción federal, que hoy están abandonadas y que son riesgosas para transitar. En paralelo, se solicita a los conductores que, en caso de tener alternativa de usar una ruta provincial, lo hagan.